Apple выпустила экстренный патч для iOS и iPadOS 16, устраняющий уязвимость нулевого дня

С января 2022 года Apple ежемесячно выявляла по одной уязвимости нулевого дня — последняя вышла с iOS 16 и ее могли активно использовать хакеры в течение последнего месяца. Ранее на этой неделе Apple выпустила новые версии iOS и iPadOS 16, которые закрывают уязвимость и рекомендует пользователям совместимых устройств установить их.

В понедельник Apple выпустила обновления для iOS 16 и iPadOS 16, устраняющие уязвимость нулевого дня Уязвимость нулевого дня — уязвимость программного обеспечения, еще неизвестная пользователям или разработчикам и против которой еще не разработаны механизмы защиты., которая позволяет злоумышленникам выполнять код с привилегиями в режиме ядра.

Уязвимость нулевого дня — уязвимость программного обеспечения, еще неизвестная пользователям или разработчикам и против которой еще не разработаны механизмы защиты., которая позволяет злоумышленникам выполнять код с привилегиями в режиме ядра.

Об ошибке Apple сообщил аноним 11 октября. Компания из Купертино признала, что хакеры, возможно, уже ее использовали.

Злоумышленники могли использовать уязвимость (CVE-2022-42827) для получения несанкционированного доступа к конфиденциальной информации, подмены адресов интерфейсов, вызвать отказ в обслуживании целевой системы или выполнить произвольный код.

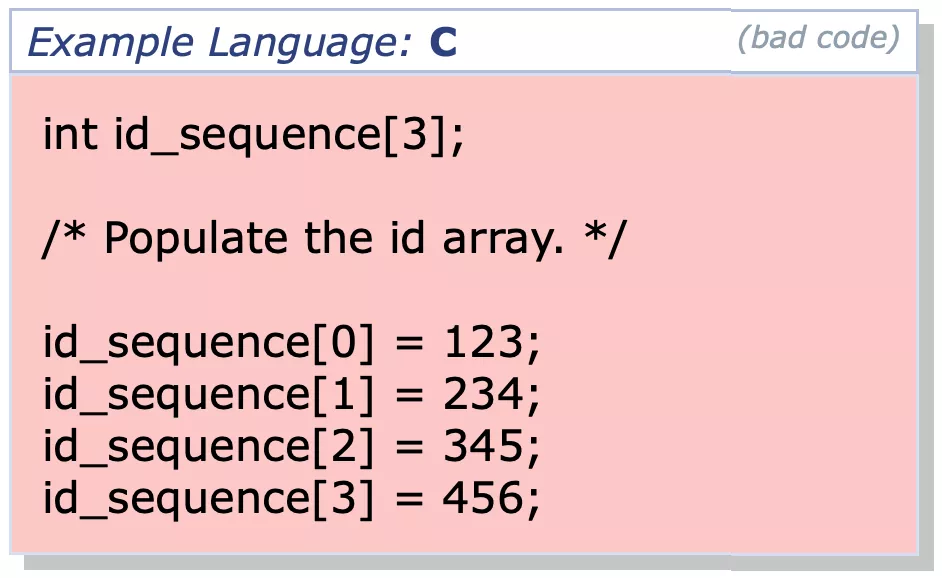

Например, если в ОС определено, что массив памяти состоит из трех элементов, попытка записи в четвертый приведет к ошибке. Если алгоритм не запрограммирован на обработку этого исключения, хакер может намеренно создать ошибку и использовать ее для выполнения произвольного кода в чувствительной области операционной системы, например в ядре (пример ниже).

В примечаниях к исправлениям для iOS 16.1 и iPadOS 16 говорится, что обновление исправляет недостаток с «улучшенной проверкой границ». Затронутые устройства включают iPhone 8 и более новые модели, все модели iPad Pro, iPad Air третьего поколения и новее, а также модели iPad и iPad mini пятого поколения и новее.

Apple призывает пользователей обновиться как можно скорее.

Эксплойты нулевого дня не такая уж редкость: только для Apple это восьмая уязвимость за год. Google зафиксировала семь таких ошибок, а Microsoft — пять.

Экстренный патч Apple содержит еще19 других исправлений безопасности, в том числе две другие ошибки на уровне ядра, позволяющие выполнять код (исследователи обнаружили оба и сообщили о них компании, прежде чем они могли быть использованы).

Источник: Techspot